Adli Bilişime Giriş ve Açık Kaynak Kodu Kullanımı – Introduction to Digital Forensics and Open Source Software Usage

Yazar / Author: Selçuk Dikici, Endüstri Mühendisi / Industrial Engineere-posta: selcukdikici@ogr.iu.edu.tr Giriş: Adli bilişim, modern siber güvenlik ve suç soruşturmalarının kritik bir bileşeni olarak, dijital delillerin toplanması, analizi ve korunmasını…

Lityum İyon Bataryalarının Elektromanyetik Bomba ile Patlatılması

Yazar: Selçuk DİKİCİ, Endüstri Mühendisi/Endüstriyel Elektronik Türkçe: Lityum iyon bataryalarının elektromanyetik bir bomba (EMP) ile patlatılması, doğrudan bir etki yaratmaktan ziyade, dolaylı olarak bir hasar verme yöntemidir. Elektromanyetik bombalar, geniş…

SİBER OLAY MÜDAHALE ALGORİTMALARI NOTLARI

By SELÇUK DİKİCİ Siber Güvenlik Stratejileri, Siber Güvenlik Yönetimi Güvenli Çok Taraflı Hesaplama (SMPC) ve Homomorfik Şifreleme (HE), veri gizliliği ve güvenliğine yönelik artan ihtiyaçlara cevap veren iki ileri düzey kriptografik…

Bio Dizel Araçlar İçin Enjektör Tasarımı

Araştırmacı: Selçuk DİKİCİEndüstri MühendisiORCID iD: 0009-0009-2691-3231E-posta: selcukdikici@ogr.iu.edu.tr Yayın Tarihi: Temmuz 2023 Giriş Bio dizel motorlar, fosil yakıtların yerine çevre dostu bir alternatif sunan bir teknolojidir. Bu motorlarda kullanılan enjektörler, yakıtın…

Sağlıkta Adli Bilişim ve Türk Ceza Kanunu

Türkçe Giriş Sağlık hizmetleri ve dijital teknolojilerin birleşimi, sağlıkta adli bilişimi önemli bir alan haline getirmiştir. Sağlıkla ilgili dijital verilerin güvenliği, korunması ve adli süreçlerdeki rolü, Türk Ceza Kanunu’nun çeşitli…

Bilişim Suçları Karşısında Fiziksel Önlemler

Giriş Bilişim suçları, teknolojinin yaygınlaşmasıyla birlikte günümüzde büyük bir tehdit haline gelmiştir. Bu suçlar, kişisel verilerin çalınmasından, kurumsal ağlara yapılan saldırılara kadar geniş bir yelpazede yer almaktadır. Bilişim suçlarına karşı…

Tarımsal Alanda Yapay Zeka: Verimliliği Artıran ve Sürdürülebilirliği Destekleyen Bir Teknolojik Devrim

Giriş Dünya nüfusunun hızla artmasıyla birlikte, gıda üretimi ve tarımsal verimlilik, küresel çapta en önemli sorunlardan biri haline gelmiştir. Tarım sektörü, tarih boyunca insanların geçim kaynağının temelini oluşturmuş olsa da,…

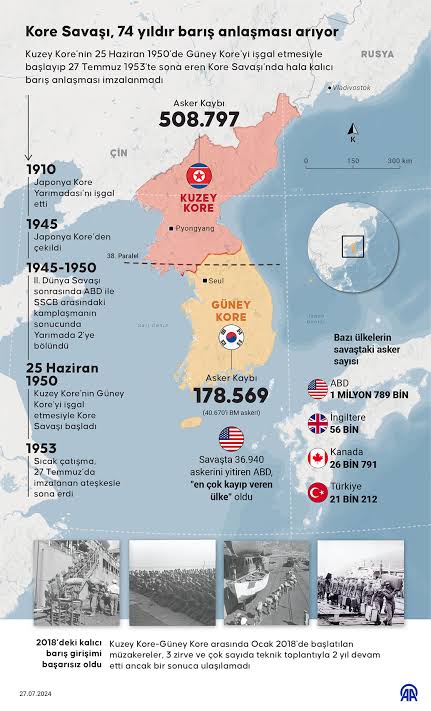

Kore Yarımadası’nda Savaş Çanları mı Çalıyor?

Diplomatik Kriz Derinleşiyor, Çatışma İhtimali Artıyor Kuzey Kore ile Güney Kore arasındaki gerilim, son yılların en tehlikeli noktasına ulaştı. Kuzey Kore lideri Kim Jong-un’un anayasayı değiştirerek Güney Kore’yi “düşman devlet”…

Güney Kore’de Siyasi ve Ekonomik Gelişmeler: 2025 Güncel Durum

Güney Kore, 2025 yılında hem siyasi hem de ekonomik alanda önemli gelişmeler yaşamaktadır. Devlet Başkanı Yoon Suk Yeol’un sıkıyönetim ilanı ve ardından yaşanan olaylar, ülkenin siyasi atmosferini derinden etkilemiştir. Aynı…

Çin’in Dağılma Süreci Başladı: Yeni Bir Küresel Dönemin Eşiğinde

Son yıllarda, dünya çapında büyüyen endişeler ve gelişmeler, Çin’in siyasi ve ekonomik bütünlüğünü tehdit eder hale gelmeye başladı. 2025 yılı itibarıyla, Çin’in içindeki ayrılıkçı hareketler, etnik gruplar arasındaki gerilimler ve…